- 09121990309 - 01343449625

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

ایمن نگه داشتن اطلاعات دیجیتال ما امروزه به یک چالش بزرگ تبدیل شده است. اینجاست ...

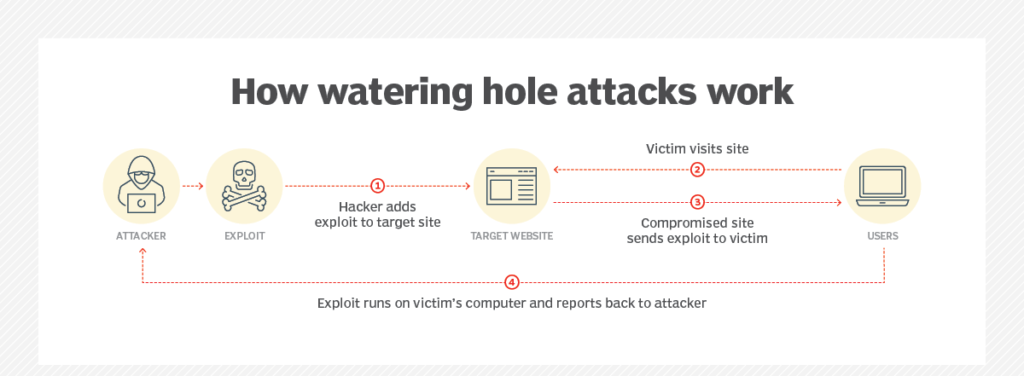

حملات چالههای آبی (Watering Hole Attacks) حملات چالههای آبی موفقیتآمیز هستند، زیرا مجرمان سایبری این ...

گزارش 2024 Pentera صدها رویداد امنیتی را در هفته نشان میدهد و اهمیت اعتبارسنجی مداوم ...

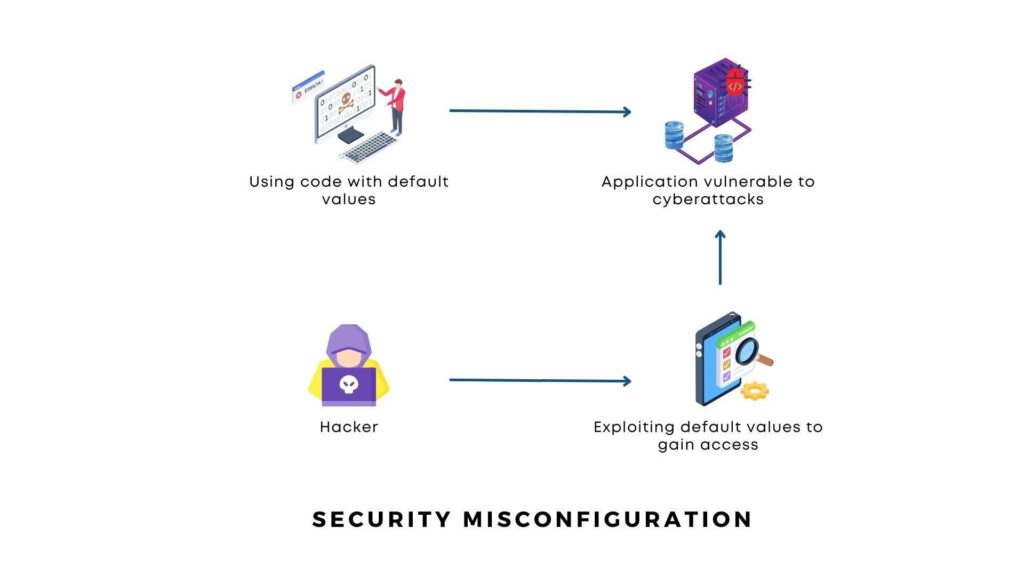

پیکربندی اشتباه سیستم (System Misconfiguration) کریس ویکری، محقق امنیتی مشهور، کشف شگفت انگیزی را فاش ...

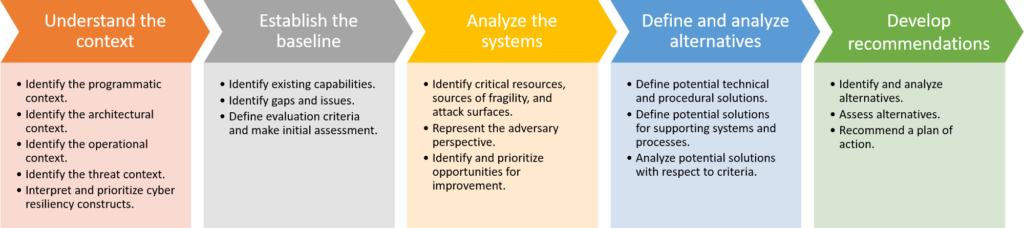

این دومین مورد از مجموعه 3 وبلاگی در مورد تابآوری سایبری عملی است. در بخش ...