- 09121990309 - 01343449625

- سرویس کاتالوگ

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

شرکت “داده پردازی هوشمند کندو” دارای مجوز معتبر تا تاریخ 1406/10/14 از شرکت افتا (امنیت فضای تبادل اطلاعات) میباشد.

آزمون تست نفوذ کلاسیک و بیرحمانه (Penetration Test)

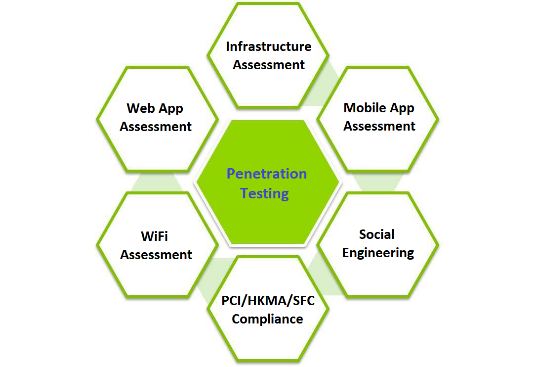

آزمون نفوذپذیری و یا Penetration Test یک پروسه هدفمند جهت سنجش و ارزیابی آسیبپذیری شبکهها میباشد. انجام انواع تستها از جمله تست نفوذپذیری یکی از اصلیترین خدمات شرکت “داده پردازی هوشمند کندو” میباشد.

آزمون نفوذ چیست؟

تست نفوذ امنیتی یا آزمون نفوذپذیری (Penetration Test) روشی برای تخمین میزان امنیت یک سیستم یا شبکه است که با شبیهسازی حملات یک حملهکننده (هکر) صورت میگیرد. در این روش تمام سیستم و نرمافزارها و سرویسهای نصب شده بر روی آن برای یافتن مشکلات امنیتی آزمایش میشوند و سپس اقدام به رفع مشکلات موجود میشود.

تست نفوذ میتواند برای انواع سیستمها و شبکهها انجام شود، از جمله:

- وبسایتها و برنامههای کاربردی تحت وب

- شبکههای کامپیوتری

- سیستمهای عامل

- نرمافزارهای کاربردی

- سیستمهای مدیریت پایگاه داده

- سیستمهای کنترل دسترسی

تست نفوذ معمولاً توسط کارشناسان امنیتی متخصص انجام میشود. این کارشناسان از دانش و مهارتهای خود برای شناسایی و بهرهبرداری از آسیبپذیریهای امنیتی استفاده میکنند.

تست نفوذ مزایای زیادی دارد، از جمله:

- شناسایی نقاط ضعف امنیتی که ممکن است توسط هکرها مورد استفاده قرار گیرد.

- کمک به بهبود امنیت سیستمها و شبکهها

- کاهش ریسک وقوع حملات سایبری

تست نفوذ معمولاً به صورت دورهای انجام میشود تا اطمینان حاصل شود که سیستمها و شبکهها از امنیت کافی برخوردار هستند.

تست نفوذ همچنین میتواند بر اساس اهداف آن به انواع مختلفی تقسیم شود، از جمله:

- تست نفوذ امنیتی: این نوع تست به منظور شناسایی آسیبپذیریهای امنیتی انجام میشود.

- تست نفوذ عملکردی: این نوع تست به منظور ارزیابی عملکرد سیستم یا شبکه انجام میشود.

- تست نفوذ قانونی: این نوع تست به منظور ارزیابی انطباق سیستم یا شبکه با قوانین و مقررات انجام میشود.

مراحل عمومی یک آزمون تست نفوذ عبارتند از:

مرحله تجمیع اطلاعات (Reconnaissance): در این مرحله، ارزیاب امنیت (هکر کلاه سفید) اطلاعاتی از قبیل آدرسهای IP، دامنههای شبکه، اطلاعات کارمندان و … را جمعآوری میکنند.

تجزیه و تحلیل (Scanning): در این مرحله، ابزارها و تکنیکهای مختلف برای شناسایی سیستمهای فعال، پورتهای باز، وبسایتها و … استفاده میشود.

نفوذ (Gaining Access): در صورت شناسایی آسیبپذیریها، ارزیاب امنیت تلاش میکند تا به سیستم یا شبکه دسترسی پیدا کنند. این مرحله میتواند شامل استفاده از رمزهای ورودی ضعیف، نفوذ از طریق آسیبپذیریهای نرمافزاری و … باشد.

حفاظت و گزارشدهی (Maintaining Access and Reporting): در صورت موفقیت در دسترسی، ارزیاب تلاش میکند دسترسی خود را حفظ کند و سپس گزارشی از آسیبپذیریها و نقاط ضعف پیدا شده را تهیه و ارائه میدهد.

آزمون تست نفوذ یکی از ابزارهای اصلی برای ارزیابی امنیت سیستمها و شبکهها مییاشد. این فرآیند به شرکتها کمک میکند تا نقاط ضعف خود را شناسایی کرده و اقداماتی را برای بهبود امنیت خود اتخاذ نمایند.

Reference :

اهمیت تست نفوذ

تست نفوذ یکی از مهمترین عملیات در زمینه امنیت سایبری است و اهمیت بسیاری دارد. این فعالیت به تست و ارزیابی امنیت یک سیستم یا شبکه جهت شناسایی آسیبپذیریها و نقاط ضعف امنیتی میپردازد. اهمیت تست نفوذ شامل موارد زیر است:

شناسایی آسیبپذیریها: این تستها باعث شناسایی نقاط ضعف و آسیبپذیریهای سیستم و شبکه میشوند که میتواند مورد سوءاستفاده مهاجمین قرار گیرد.

پیشگیری از حملات: با شناسایی آسیبپذیریها و نقاط ضعف امنیتی، اقدامات پیشگیرانه از حملات سایبری مختلف میتواند انجام گردد.

ارتقاء سطح امنیت: تست نفوذ به شرکتها کمک میکند تا سطح امنیت خود را ارتقاء دهند و با برطرف کردن آسیبپذیریهای شناسایی شده، موجب بهبود امنیت سیستمها و شبکهها میگردد.

افزایش سطح اطمینان مشتریان: شرکتها میتوانند با انجام تست نفوذ و ارائه گزارشهای امنیتی، مشتریان خود را در مورد سطح امنیتی سیستمها و خدمات ارائه شده مطمئن نمایند.

تطبیق با استانداردهای امنیتی: انجام تست نفوذ کمک میکند تا سازمانها بتوانند با استفاده از استانداردهای امنیتی مانند PCI DSS، ISO 27001 و …، به تطابق و انطباق با این استانداردها دست یابند.

از آنجا که تهدیدات سایبری روز به روز پیشرفتهتر میشوند، تست نفوذ به عنوان یک ابزار بسیار مهم و حیاتی برای ارتقاء امنیت سایبری در سازمانها به شمار میرود.

هدف از انجام تست نفوذ

هدف از انجام این عملیات را میتوان موارد زیر عنوان کرد:

- بررسی درستی پیادهسازی سیاستهای امنیتی

- شبیهسازی حملهها و پیدا کردن خطرات موجود در یک سیستم

- پیشنهاد فعالیت پیشگیرانه برای کاهش ریسک ناشی از صدمهی یک حمله واقعی

- اطمینان از بهروز بودن سیستمها و سازوکارهای امنیتی

- اطمینان از ایمنی در مقابل آخرین آسیبپذیریهای شناختهشده

- یافتن نقاط ضعف، پیش از بهرهبرداری مهاجمان

- کاهش هزینههای ترمیم از طریق کاهش خطرات نفوذ

- ارزیابی آسیبپذیری افشای اطلاعات از طریق کارکنان سازمان (با فنون مهندسی اجتماعی)

Reference :

انواع روشهای تست نفوذ

تست نفوذ یا Penetration Testing، به مجموعهای از فعالیتها میگویند که با هدف ارزیابی امنیت یک سیستم یا شبکه انجام میشود. این تستها برای شناسایی نقاط ضعف امنیتی و آسیبپذیریها در سیستمها و شبکهها به کار میروند.

تست نفوذ روش های مختلفی دارد که برخی از آنها به شرح ذیل می باشد:

Black Box Testing: در این روش تست نفوذ، ارزیاب به عنوان یک حملهکننده خارجی عمل میکند و اطلاعات کاملی در مورد ساختار داخلی سیستم را ندارد. آنها تلاش میکنند تا با استفاده از تکنیکهای مختلف، به دنبال آسیبپذیریها و نقاط ضعف امنیتی در سیستم یا شبکه بگردند.

White Box Testing: در این حالت، ارزیاب دسترسی کامل به کد منبع و ساختار داخلی سیستم یا شبکه دارد. ارزیاب میتواند بصورت کامل به نحوه عملکرد سیستم یا شبکه و نقاط ضعف آن دسترسی داشته باشند.

Gray Box Testing: این روش ترکیبی از دو روش قبلی است. در اینجا، ارزیاب دسترسی محدود به ساختار داخلی سیستم یا شبکه دارد.

Automated Testing: استفاده از ابزارهای خودکار برای انجام تستهای نفوذ است. این ابزارها قادر به شناسایی آسیبپذیریها و امکانسنجی نقاط ضعف در سریعترین زمان ممکن هستند.

Social Engineering Testing: این نوع تست مربوط به استفاده از فریب و تأثیرگذاری بر انسانها (مانند اعمال فشار روانی، فریب و …) برای ورود به سیستمها و شبکهها است.

هر یک از این روشها و متدهای تست نفوذ نقش مهمی در ارزیابی امنیت سیستمها و شبکهها دارند و میتوانند به شناسایی نقاط ضعف و افزایش امنیت سازمان کمک کنند.

تستنفوذ کلاسیک یا تست نفوذ بیرحمانه؟

انواع تست نفوذ:

۱- تست نفوذ کلاسیک

۲- تست نفوذ بیرحمانه

تست نفوذ بیرحمانه یا تست نفوذ بدون محدودیت نوعی تست نفوذ است که در آن نفوذگر هیچ محدودیتی در مورد روشها یا ابزارهایی که میتواند برای حمله به سیستم یا شبکه هدف استفاده کند، ندارد. این نوع تست نفوذ شبیه به حمله سایبری واقعی است و میتواند برای ارزیابی مقاومت سیستم یا شبکه در برابر حملات پیچیده و هدفمند استفاده شود.

محدودیتها:

- تست نفوذ استاندارد: نفوذگر در روش ها و ابزارهای خود محدود است. فقط از روش ها و ابزارهایی که توسط سازمان یا شرکت تعیین شده است می تواند استفاده کند.

- تست نفوذ بی رحمانه: نفوذگر هیچ محدودیتی در مورد روش ها و ابزارهایی که می تواند استفاده کند، ندارد.

شباهت به حمله سایبری:

- تست نفوذ استاندارد: شباهت کمتری به حمله سایبری واقعی دارد.

- تست نفوذ بی رحمانه: شباهت بسیار زیادی به حمله سایبری واقعی دارد.

هدف:

- تست نفوذ استاندارد:

- شناسایی آسیب پذیری ها

- ارزیابی اقدامات امنیتی

- تست نفوذ بی رحمانه:

- محک زدن توانایی تیم امنیتی در پاسخگویی به حملات پیچیده و هدفمند

- ارزیابی اثربخشی اقدامات امنیتی در برابر حملات پیچیده و هدفمند

مزایا:

- تست نفوذ استاندارد:

- کم خطرتر

- کم هزینه تر

- تست نفوذ بی رحمانه:

- شناسایی دقیق تر آسیبپذیریها

- محک دقیقتر توانایی تیم امنیتی

- ارزیابی دقیقتر اثربخشی اقدامات امنیتی

معایب:

- تست نفوذ استاندارد:

- ممکن است برخی از آسیبپذیریهای بحرانی را شناسایی نکند

- ممکن است توانایی تیم امنیتی را به طور کامل محک نزند

- تست نفوذ بی رحمانه:

- میتواند به سیستم یا شبکه آسیب برساند اما از انجام آن خودداری میکند.

- میتواند باعث از دست رفتن دادهها شود اما از انجام آن خودداری میکند.

Reference :

مراحل دریافت خدمت

مراحل انجام کار:

- تکمیل فایل درخواست تست نفوذ توسط کارفرما

- امضای NDA

- ارائه نقشه راه و تعیین زمانبندی

- اخذ تاییدیه و امضای تفاهم نامه

- شروع تست نفوذ و اجرا بر اساس زمانبندی ارائه شده

- ارائه گزارش اولیه به همراه راهکارهای برطرفسازی آسیبپذیریها

- تست مجدد پس از اعلام برطرفسازی آسیبپذیریها

آزمون تست نفوذ بیرحمانه

ما برای مقابله با نسل جدید تهدیدها در قالب طراحی یک مجموعه تست نفوذ به سبک تهدید های نوظهور است به نحوی که ضمن استفاده از جدید ترین ابزارهای نفوذ به سیستمها، تلاش دارد در بیشتر مواقع وقوع یک حمله را بر اساس به روز ترین مقالات علمی و گزارش ها، جدی و قطعی فرض کرده و سعی دارد بیشتر انرژی تیم امنیتی را روی طراحی راهکار مقابله متمرکز کند.

مرحله امکانسنجی

0

+

مرحله طراحی حمله

0

+

مرحله طراحی دفاع

0

+

پایان دوره

0

+

مرحله امکان سنجی

مرحله طراحی حمله

مرحله طراحی دفاع

پایان دوره