- 09121990309 - 01343449625

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

بهره برداری روز صفر (Zero-Day Exploit)

در سال 2018، Zero Day Initiative – یک برنامه جایزه برای آسیبپذیریهای روز صفر – 1450 مورد نقص روز راهاندازی را در محصولات برخی از بزرگترین و شناختهشدهترین شرکتهای جهان گزارش کرد. ادوبی، اپل، سیسکو، گوگل، مایکروسافت، اوراکل و سامسونگ از جمله شرکتهای متعددی هستند که در این فهرست وجود دارند که آسیبپذیریها را در دستگاههای شبکه، نرمافزارهای مصرفکننده و سازمانی و ماشینآلات صنعتی فهرست میکنند – فناوریهایی که همه جنبههای زندگی ما را تحت تأثیر قرار میدهند. در سپتامبر 2017، سیستمهای Equifax به دلیل آسیبپذیری روز صفر مورد نفوذ قرار گرفت و منجر به سرقت نام، شماره تامین اجتماعی، آدرس و شماره گواهینامه رانندگی بیش از 143 میلیون نفر شد.

آنچه باید بدانید:

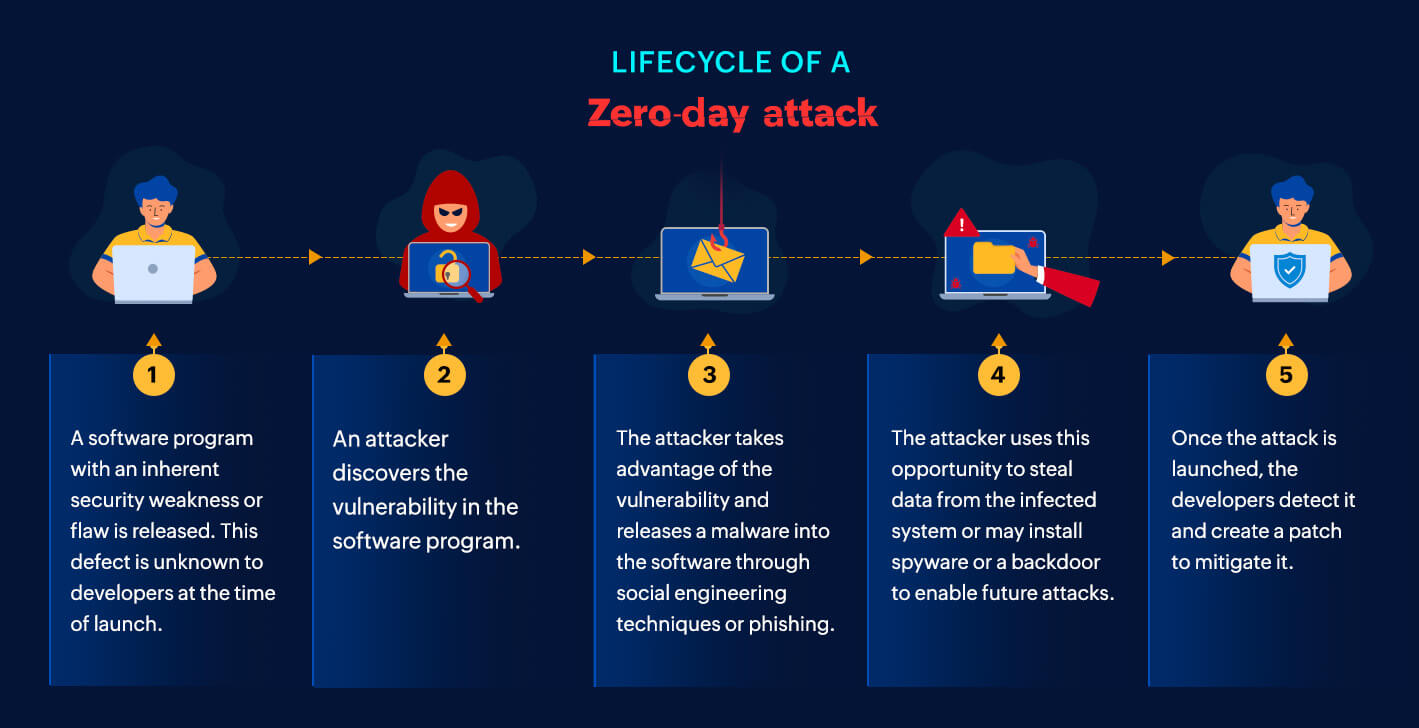

آسیبپذیری روز صفر، در هسته خود، یک نقص است. این یک نقطه ضعف در یک نرم افزار یا یک شبکه کامپیوتری است که هکرها به زودی (یا بلافاصله) پس از اینکه برای استفاده عمومی در دسترس قرار گرفت از آن استفاده می کنند – اصطلاح “صفر” به پنجره همان روزی اشاره دارد که در آن از این آسیب پذیری ها سوء استفاده می شود.

حمله چگونه اتفاق می افتد:

یک حمله روز صفر زمانی اتفاق می افتد که آسیب پذیری مورد سوء استفاده قرار گیرد. ماهیت آسیب پذیری بر نحوه اجرای حمله تأثیر می گذارد، اما حملات روز صفر از یک الگو پیروی می کنند. ابتدا، هکر (یا گروه هایی از هکرها که با هم کار می کنند) پایه کد را برای آسیب پذیری ها اسکن می کند. هنگامی که آنها نقص را پیدا کردند، کدی ایجاد می کنند که از آسیب پذیری سوء استفاده می کند. آنها به سیستم نفوذ می کنند (با استفاده از یک یا چند روش توضیح داده شده در این کتاب) و آن را با کد مخرب خود آلوده می کنند و سپس اکسپلویت را راه اندازی می کنند.

حمله از کجا می آید:

رواج فناوری منجر به رشد انفجاری در حملات روز صفر شده است. گزارشی از Cybersecurity Ventures در سال 2016 تخمین زد که توسعه دهندگان در سال بعد 111 میلیارد خط کد نرم افزاری جدید تولید خواهند کرد. این حجم از کد، فضای تقریبا بی نهایتی را برای هر نوع هکری فراهم می کند تا آسیب پذیری های روز صفر را کشف و از آنها سوء استفاده کند. گزارش دیگری از Cybersecurity Ventures پیشبینی میکند که تا سال 2021 هر روز یک سوء استفاده جدید در روز صفر انجام میشود.

:references