- 09121990309 - 01343449625

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

حملات چالههای آبی (Watering Hole Attacks)

حملات چالههای آبی موفقیتآمیز هستند، زیرا مجرمان سایبری این احتمال را دارند که بازدیدکنندگان به سایتهای محبوب بیایند – مانند حیات وحش اطراف چالههای آبی. و اغلب حق دارند این امر به ویژه زمانی صادق بود که محققان امنیت سایبری در سال 2018 یک کمپین جاسوسی سایبری را کشف کردند که از تکنیکهای حفره آب برای هدف قرار دادن مرکز داده ملی یک کشور آسیای مرکزی در تلاش برای دسترسی به منابع متعدد دولتی استفاده میکرد. محققان این حمله را به گروه تهدید چینی زبان معروف به LuckyMouse نسبت دادند که ظاهراً حملات کلاسیک را به سال 2017 انجام داد. در حالی که بردار حمله اولیه مشخص نیست، محققان معتقد بودند که LuckyMouse احتمالاً هدفش به خطر انداختن حسابهای کارکنان مرکز داده ملی بوده است.

آنچه شما باید بدانید:

مانند یک سوراخ آبی واقعی، حمله آبخوری حمله ای است که در آن رایانه کاربر با بازدید از یک وب سایت آلوده با بدافزار طراحی شده برای نفوذ به شبکه و سرقت داده ها یا دارایی های مالی به خطر می افتد. تکنیک خاصی که استفاده میشود معمولاً یک حمله روز صفر است – هدف آلوده کردن سیستم کامپیوتری با یک سوء استفاده روز صفر برای دسترسی به شبکه آنها برای سود مالی یا اطلاعات اختصاصی است.

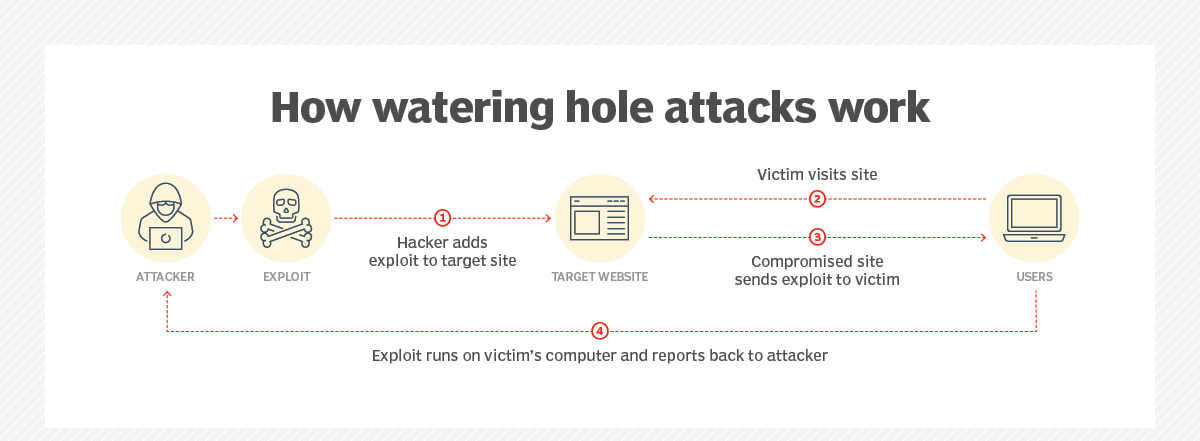

حمله چگونه اتفاق میافتد:

مهاجمان ابتدا هدف خود را نمایه میکنند تا وبسایتهایی را که اغلب بازدید میکنند مشخص کنند و از آنجا به دنبال آسیبپذیریهایی میگردند که میتوانند از آنها سوء استفاده کنند. با سوء استفاده از این آسیبپذیریها، مهاجم این وبسایتها را به خطر میاندازد و سپس منتظر میماند، زیرا میداند که بازدید کاربر مورد نظر فقط مسئله زمان است. وب سایت در معرض خطر، به نوبه خود، شبکه آنها را آلوده می کند و به مهاجمان اجازه می دهد تا به سیستم خود وارد شوند و توانایی حرکت جانبی به سیستم های دیگر را داشته باشند.

حمله از کجا می آید:

در حالی که آنها از همه جا آمده اند، بسیاری از مجرمان سایبری پشت این حمله از جایی سرچشمه می گیرند که گروه های تهدید سازمان یافته مانند روسیه و چین شکوفا می شوند. یک مثال معروف در سال 2014 رخ داد، زمانی که یک گروه حمله مستقر در چین از دو آسیبپذیری روز صفر برای نمایش کدهای مخرب در وبسایت فوربس سوء استفاده کرد و هر کسی را که از Forbes.com بازدید میکرد آلوده کرد.

:references