- 09121990309 - 01343449625

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

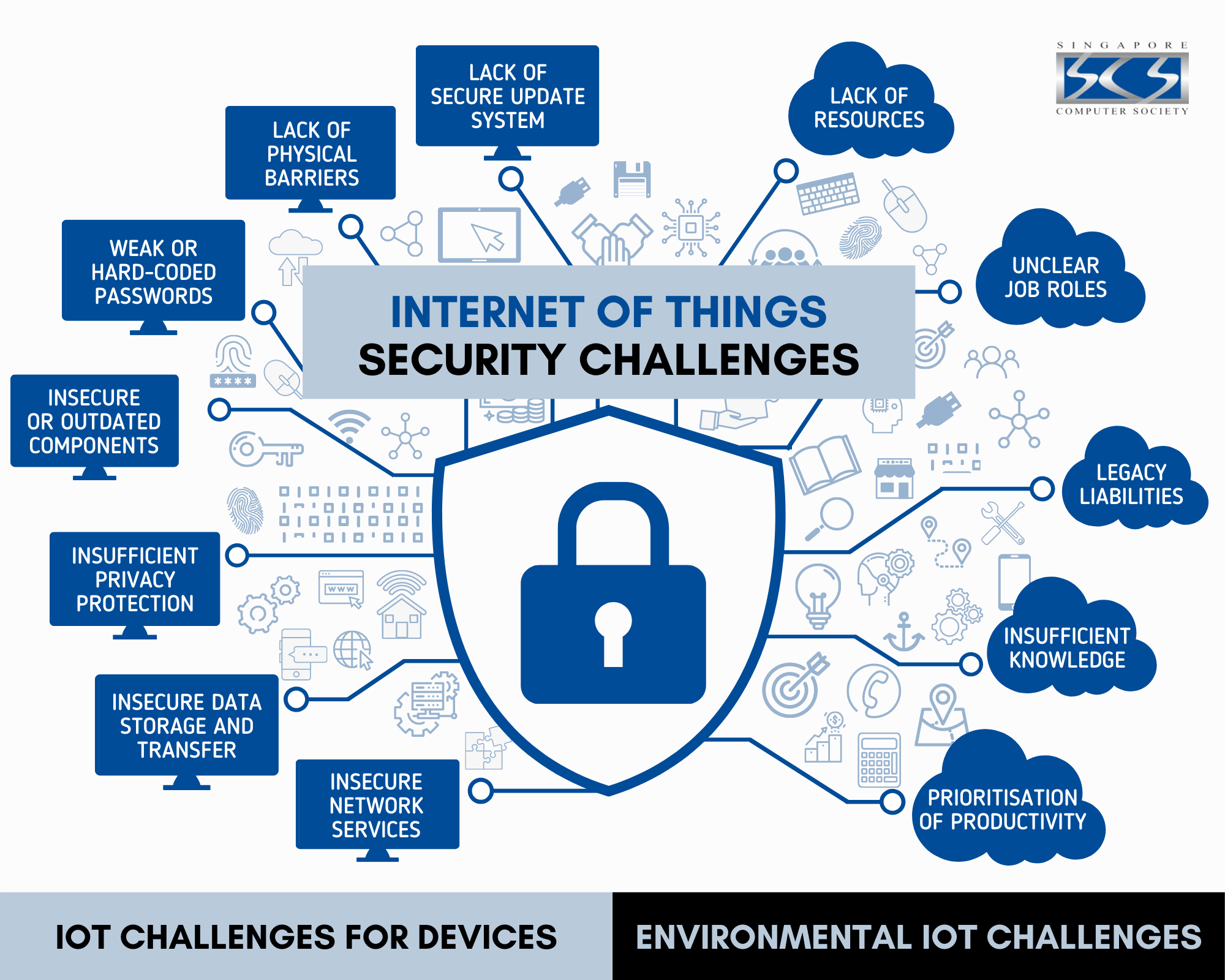

تهدیدات اینترنت اشیا (IoT Threats)

در سپتامبر 2016، botnet Mirai با غلبه بر Dyn، یک شرکت زیرساخت اینترنتی مستقر در ایالات متحده، اینترنت را برای میلیونها نفر از بین برد و موجی از ترافیک مخرب را به راه انداخت. Mirai با آلوده کردن دستگاههای اینترنت اشیا IoT و سپس ترکیب آنها در یک botnet کنترل شده مرکزی، نامی برای خود دست و پا کرد. با این حال، چیزی که Mirai را منحصربهفرد میکرد، سازگاری آن بود و به هکرها اجازه میداد تا انواع مختلفی را توسعه دهند که میتوانند بر روی دستگاههای آسیبپذیر اینترنت اشیا وارد شوند و به سرعت جمعیت پهپادها را در شبکه افزایش دهند. سپس از این ارتش ربات ها برای اجرای حملات انکار سرویس توزیع شده DDoS استفاده شد که سرورهای قربانی را غرق کردند. در میان اهداف آن بیش از 900000 مشتری Deutsche Telekom در آلمان و تقریبا 2400 روتر TalkTalk در بریتانیا بودند.

آنچه باید بدانید:

تخمین زده میشود که ۲۲ میلیارد دستگاه اینترنت اشیا متصل در سراسر جهان وجود دارد – این تعداد تا سال ۲۰۳۰ به ۵۰ میلیارد خواهد رسید. با این حال، این دستگاهها اغلب فاقد زیرساخت امنیتی هستند و آسیبپذیریهای آشکاری را در شبکه ایجاد میکنند که به طور تصاعدی حملات را افزایش میدهد. حملاتی که از طریق دستگاههای IoT انجام میشوند میتوانند شامل تهدیدات DDoS، باجافزار و مهندسی اجتماعی باشند.

حمله چگونه اتفاق میافتد:

هکرها و دولتهای ملی مخرب میتوانند از آسیبپذیریها در دستگاههای IoT متصل با بدافزارهای پیچیده برای دسترسی به یک شبکه سوء استفاده کنند تا بتوانند کاربران را زیر نظر بگیرند یا داراییهای معنوی، طبقهبندی شده یا شخصی دادهها و سایر اطلاعات حیاتی را شناسایی کنند. هنگامی که هکرها به یک سیستم اینترنت اشیا نفوذ می کنند، می توانند از دسترسی تازه به دست آمده خود برای حرکت جانبی به سایر دستگاه های متصل یا ورود به یک شبکه بزرگتر برای اهداف مخرب مختلف استفاده کنند.

حمله از کجا میآید:

حملات میتوانند از هر نقطهای در جهان باشند. اما از آنجایی که بسیاری از بخشهای عمودی مانند دولت، تولید و مراقبتهای بهداشتی زیرساختهای IoT را بدون حفاظت امنیتی مناسب به کار میگیرند، این سیستمها هدف حملات دولتهای ملت متخاصم و سازمانهای پیچیده جرایم سایبری هستند. برخلاف حملات علیه زیرساخت های فناوری، حملات علیه سیستم های مدنی یا مراقبت های بهداشتی متصل می تواند منجر به اختلال گسترده، وحشت و خطر انسانی شود.

:references