- 09121990309 - 01343449625

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

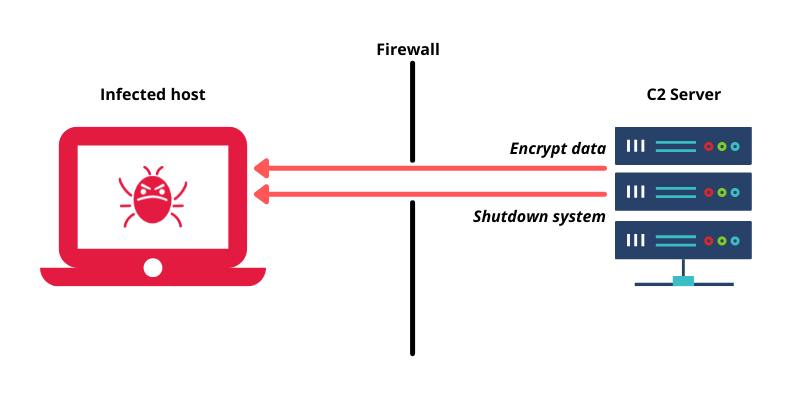

فرماندهی و کنترل (Command and Control)

اولین سقوط شبکه برق یک کشور به دلیل حمله سایبری در 23 دسامبر 2015 رخ داد. جزئیات هک با جزئیات واضح توسط Wired خلاصه شده است. در حدود ساعت ۳:۳۰ بعد از ظهر به وقت محلی، یک کارگر در مرکز کنترل Prykarpattyaoblenergo حرکت مکان نما ماوس خود را در سراسر صفحه نمایش دید. مکان نما شبح وار به سمت کنترل های دیجیتال قطع کننده های مدار در یک ایستگاه فرعی شناور شد و شروع به آفلاین کردن آنها کرد. پس از آن تقریبا 30 پست فرعی متعاقباً از کار افتادند و 230،000 ساکن مجبور شدند یک شب سرد را در تاریکی در غرب اوکراین بگذرانند.

آنچه شما باید بدانید:

یک حمله فرمان و کنترل زمانی است که یک هکر یک کامپیوتر را به منظور ارسال دستورات یا بدافزار به سیستم های دیگر در شبکه می گیرد. در برخی موارد، مهاجم فعالیت های شناسایی را انجام می دهد و به صورت جانبی در سراسر شبکه حرکت می کند تا داده های حساس را جمع آوری کند. در حملات دیگر، هکرها ممکن است از این زیرساخت برای راه اندازی حملات واقعی استفاده کنند. یکی از مهمترین عملکردهای این زیرساخت، ایجاد سرورهایی است که با ایمپلنت ها در نقاط پایانی به خطر افتاده ارتباط برقرار می کنند. این حملات اغلب به عنوان حملات C2 یا C & C نیز نامیده می شوند.

چگونه حمله اتفاق می افتد:

اکثر بازیگران بد از طریق ایمیل های فیشینگ و نصب بدافزارها جای پایی در سیستم خواهند داشت. این یک کانال فرمان و کنترل ایجاد می کند که برای پروکسی داده ها بین نقطه پایانی در معرض خطر و مهاجم استفاده می شود. این کانال ها دستورات را به نقطه پایانی در معرض خطر انتقال می دهند و خروجی آن دستورات را به مهاجم باز می گرداند.

این حمله از کجا می آید:

حملات فرماندهی و کنترل برجسته ای از روسیه و حتی ایالات متحده انجام شده است. این مهاجمان می توانند از هر کجا و همه جا بیایند اما نمی خواهند شما این را بدانید. از آنجا که ارتباطات حیاتی است، هکرها از تکنیک های طراحی شده برای پنهان کردن ماهیت واقعی مکاتبات خود استفاده می کنند. آنها اغلب سعی می کنند فعالیت های خود را تا زمانی که ممکن است بدون شناسایی، با تکیه بر تکنیک های مختلف برای برقراری ارتباط از طریق این کانال ها در حالی که مشخصات پایینی دارند.

references