- 09121990309 - 01343449625

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

تقریباً همه برنامههای وب که استفاده میکنیم، از رسانههای اجتماعی و پلتفرمهای جریان گرفته تا سرویسهای ابری و برنامههای مالی، با کوکیهای احراز هویت اجرا میشوند. این کوکیها تجربه ما را در وب بسیار راحتتر میکنند، اما نشاندهنده آسیبپذیری هستند که عوامل مخرب میتوانند از آن سوءاستفاده کنند. در اواخر سال 2018، یک برنامه بدافزاری که رایانههای مک را هدف قرار میداد، کوکیهای مرتبط با کیف پولهای رمزنگاری، دادههای کارت اعتباری، پیامهای متنی و موارد دیگر را به سرقت برد و به سارقان اجازه داد تا ارزشهای ارزهای دیجیتال را دستکاری کنند، اتهامات کلاهبرداری ایجاد کنند و هویت قربانیان را بدزدند.

آنچه باید بدانید:

هنگامی که یک مهاجم با موفقیت یک کوکی جلسه را می دزدد، می تواند هر اقدامی را که کاربر اصلی مجاز به انجام آن است انجام دهد. خطری برای سازمانها این است که کوکیها میتوانند برای شناسایی کاربران احراز هویت شده در سیستمهای ورود به سیستم استفاده شوند و به طور بالقوه به مهاجم دسترسی به همه برنامههای کاربردی وب را که قربانی میتواند استفاده کند، مانند سیستمهای مالی، سوابق مشتریان یا سیستمهای خط کسبوکار را میدهد. به طور بالقوه حاوی مالکیت معنوی محرمانه است.

حمله چگونه اتفاق می افتد:

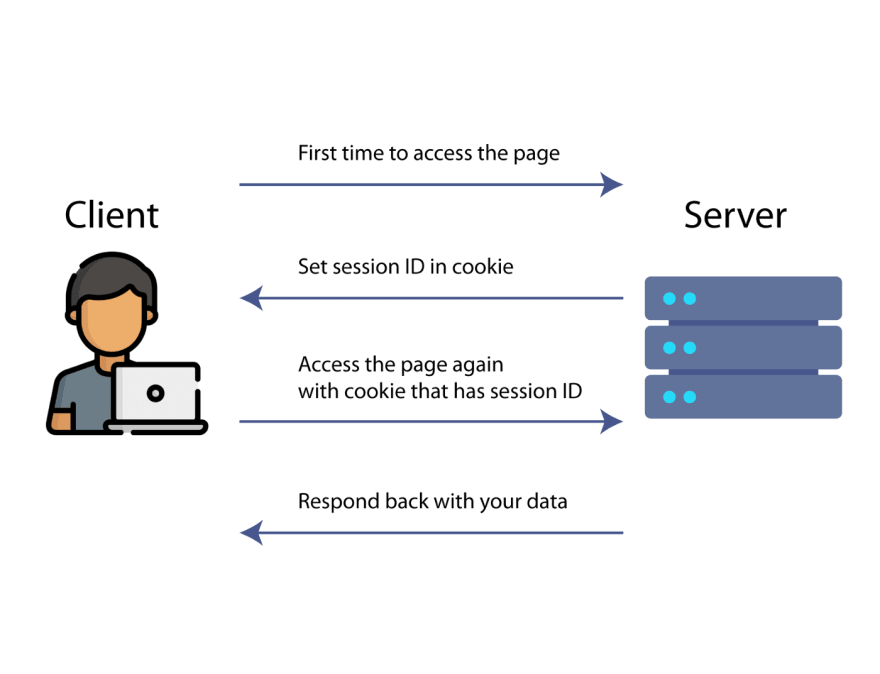

پس از اینکه کاربر به یک سرویس دسترسی پیدا کرد و هویت خود را تأیید کرد، یک کوکی برای مدت زمان طولانی در دستگاه او ذخیره می شود تا مجبور نباشد بارها و بارها وارد سیستم شود. عوامل مخرب میتوانند کوکیهای جلسه وب را از طریق بدافزار بدزدند، سپس کوکی را به مرورگری که کنترل میکنند وارد کنند و به آنها اجازه دهند تا زمانی که کوکی جلسه فعال است، از سایت یا برنامه به عنوان کاربر استفاده کنند. پس از ورود به سایت، دشمن می تواند به اطلاعات حساس دسترسی پیدا کند، ایمیل بخواند یا اقداماتی را انجام دهد که حساب قربانی مجوز انجام آنها را دارد.

محل حمله:

سرقت کوکی معمولاً از طریق بدافزاری انجام میشود که کوکیهای قربانی را کپی کرده و مستقیماً برای مهاجم ارسال میکند. بدافزار میتواند به هر روشی که در این کتاب توضیح داده شده است، مانند فیشینگ، ویروسهای ماکرو، اسکریپتهای بین سایتی و موارد دیگر، روی دستگاه قربانی فرود بیاید.