- 09121990309 - 01343449625

- منطقه آزاد انزلی، مجتمع ستاره شمال، شماره 2218

تا به امروز بزرگترین حمله انکار سرویس توزیع شده DDoS در سال 2018 علیه سیستم مدیریت کد آنلاین محبوب GitHub رخ داده است. GitHub با حمله ترافیک مواجه شد که در اوج خود با نرخ 1.3 ترابایت در ثانیه وارد شد و بسته ها را با نرخ 126.9 میلیون در ثانیه ارسال کرد. این حمله نه تنها عظیم بود، رکوردشکن نیز بود. در این حمله، botmasters سرورهای memcached را با درخواست های جعلی پر کردند، که به آنها توانایی تقویت حمله خود را با 50،000 برابر داد. GitHub کاملا بدون آمادگی نبود. مدیران از این حمله مطلع شدند و در عرض ۲۰ دقیقه بسته شد.

آنچه شما باید بدانید:

حمله DDoS تلاشی است توسط هکرها، هکرها یا جاسوسان سایبری برای از بین بردن وب سایت ها، کاهش سرعت و از کار انداختن سرورهای مورد نظر و غیرقابل دسترس کردن سرویس آنلاین با پر کردن ترافیک آنها از منابع مختلف. همانطور که از نام آنها پیداست، حملات DDoS، تلاشهایی با نیروی brute-force گسترده برای ایجاد خرابی و تخریب هستند. این حملات اغلب سایتهای محبوب یا پرمخاطب مانند بانکها، وبسایتهای خبری و دولتی را هدف قرار میدهند تا سازمانهای هدف را از انتشار اطلاعات مهم خنثی یا بازدارند یا از نظر مالی تضعیف کنند.

حمله چگونه اتفاق می افتد:

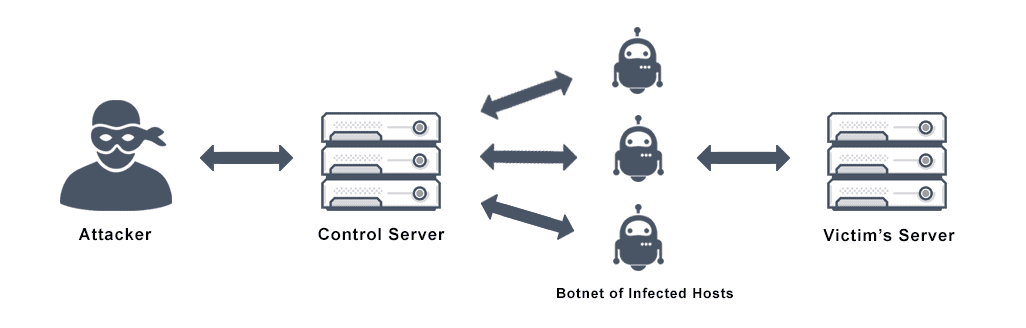

عوامل مخرب پشت حملات DDoS با ممانعت از دسترسی کاربران به یک وب سایت یا منبع شبکه، هدف خود را تخریب می کنند، ویژگی های وب را خراب می کنند، به اعتبار برند آسیب می رسانند و ضررهای مالی را به دنبال دارند. DDoS از صدها یا هزاران رایانه “ربات” آلوده در سراسر جهان استفاده می کند. این ارتش از رایانه های در معرض خطر که به عنوان بات نت شناخته می شوند، برای اثربخشی کامل، حمله را همزمان اجرا می کنند. هکر یا گروهی از هکرها که این رایانههای آلوده را کنترل میکنند، سپس به botmasters تبدیل میشوند که سیستمهای آسیبپذیر را با بدافزارها، اغلب ویروسهای تروجان، آلوده میکنند. هنگامی که دستگاههای کافی آلوده میشوند، botmaster به آنها دستور حمله میدهد و سرورها و شبکههای هدف با درخواستهایی برای سرویس بمباران میشوند که به نوبه خود آنها را خفه میکند و آنها را خاموش میکند.

حمله از کجا می آید:

همانطور که از نام آنها پیداست، حملات DDoS توزیع می شوند، به این معنی که سیل ورودی ترافیک که شبکه قربانی را هدف قرار می دهد از منابع متعددی سرچشمه می گیرد. بنابراین، هکرهای پشت این حملات می توانند به معنای واقعی کلمه از هر کجای دنیا باشند. علاوه بر این، ماهیت توزیع شده آنها، خنثی کردن این حملات را به سادگی با ایمن کردن یا مسدود کردن یک منبع غیرممکن می کند.

:references